在数字经济高速发展的今天,网络安全已不再仅仅是技术层面的防御,而是上升至国家战略高度。网络安全等级保护制度作为我国网络安全领域的基本国策,为各类网络系统的安全建设和运营提供了法律依据与技术框架。在这一宏观背景下,网络安全软件的开发也迎来了新的机遇与挑战,其内涵、流程与标准正在发生深刻变革。

一、网络安全等级保护:软件开发的“指路明灯”

网络安全等级保护制度依据信息系统的重要程度和潜在风险,将其划分为五个等级(第一级至第五级,级别越高保护要求越严格)。对于网络安全软件开发而言,这意味着产品从需求分析、架构设计、编码实现到测试运维的每一个环节,都必须与目标系统或服务拟定的安全等级相匹配。例如,为三级等保系统开发的入侵检测软件,其自身的代码安全性、漏洞管理机制、日志审计能力都必须满足三级等保的相应技术要求。这要求开发团队不能仅聚焦于功能实现,更需将安全合规性作为核心设计原则前置化。

二、等保2.0时代:软件开发范式的转型

随着等保2.0标准的全面实施,其覆盖范围从传统的网络系统扩展至云计算、物联网、工业控制系统等新领域,并强调“一个中心、三重防护”(安全管理中心、安全通信网络、安全区域边界、安全计算环境)的主动防御体系。这直接推动了网络安全软件的开发范式转型:

- 安全左移与持续集成:安全要求被嵌入到软件开发生命周期(SDLC)的最早期。开发团队需要采用DevSecOps理念,将静态应用安全测试(SAST)、动态应用安全测试(DAST)、软件成分分析(SCA)等工具集成到CI/CD流水线中,实现安全问题的自动化、常态化检测与修复。

- 产品架构的合规性设计:软件架构必须支持等保要求的身份鉴别、访问控制、安全审计、入侵防范、恶意代码防范等核心功能模块。例如,开发数据防泄漏(DLP)系统时,必须确保其自身的数据加密、权限管理模块满足相应等级的加密算法强度和访问控制粒度要求。

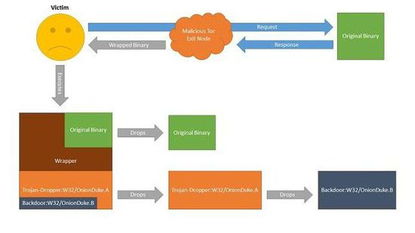

- 供应链安全成为焦点:等保2.0强调了对供应链风险的管控。这意味着网络安全软件开发商自身需建立严格的供应商管理制度,对其使用的开源组件、第三方库进行持续性的漏洞扫描与许可合规审查,确保最终交付的产品不引入外部安全风险。

三、面向等级保护的安全软件开发核心实践

- 需求阶段:明确合规基线。在项目启动之初,开发团队需与客户或安全专家共同确定软件需满足的等保具体等级及对应的《网络安全等级保护基本要求》中的技术条款,并将其转化为明确、可验证的安全功能需求与非功能需求(如性能、可靠性)。

- 设计与实现阶段:贯彻安全编码与隐私保护。采用安全的编程框架与库,避免常见漏洞(如OWASP Top 10)。对敏感数据(如密钥、个人信息)实施最小化收集、加密存储与安全传输。代码实现需遵循等保要求的自主可控原则,在关键核心模块中优先选用可信的国产化技术栈。

- 测试与验证阶段:实施多维度安全测评。除了功能测试,必须进行全面的安全测试,包括渗透测试、漏洞扫描、代码审计等。最终的软件产品应能提供充分证据,证明其满足既定等保级别的安全要求,为后续的系统定级、备案、测评和检查奠定基础。

- 运维与响应阶段:构建持续监控与应急能力。开发的网络安全软件本身应具备完善的日志审计与安全事件告警功能,并能与用户的安全管理平台或态势感知系统对接。开发商需建立漏洞应急响应机制,对产品生命周期内发现的漏洞进行快速修复与补丁发布。

四、挑战与展望

尽管等级保护制度为网络安全软件开发提供了清晰的指引,但实践中仍面临诸多挑战:如何平衡安全合规与开发效率、如何应对快速演变的威胁形势、如何实现高等级保护要求下的高性能与高可用性等。随着人工智能、零信任等新技术的融入,网络安全软件的开发将更加智能化、自适应化。开发者需持续学习,将等级保护要求与前沿安全技术深度融合,打造出既能坚固“合规盾牌”,又能灵活应对未知威胁的下一代网络安全产品,为我国网络空间的安全稳定构筑起一道坚实的软件防线。

在网络安全等级保护制度的框架下,网络安全软件的开发已从单纯的技术产品创造,演进为一项融合了政策合规、工程管理、技术创新的系统性工程。唯有深刻理解并践行等保要求,才能在保障国家、企业和个人数字资产安全的道路上行稳致远。